webuploader组件附带php演示服务端的高危漏洞以及详细解决办法

编辑时间:2022-04-22

作者:金满斗

浏览量:8462

来源:原创

百度WebUploader组件以前下载的php服务端上传,存在一个高危漏洞。该漏洞是由于WebUploader组件上传页面对文件类型或文件扩展名过滤不严所致,攻击者可利用漏洞直接上传或简单绕过限制上传脚本文件,执行系统命令,获取网站服务器权限。简直就是一个超级后面啊。

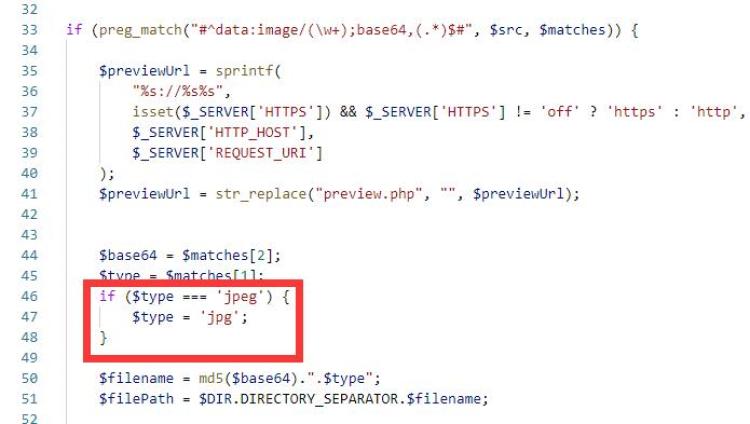

漏洞文件路径:webuploader/0.1.5/server/preview.php

这几天看服务器日志老是有人有知道工具扫这些,就知道这个一定有问题。

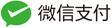

代码判断不严谨,仅仅判断了是什么图片,殊不知有些可以传php后缀的。

post上传,来个简单图片例子吧。

妈妈滴。不管什么网马直接base64就可以了,简直是超级无敌后门啊。

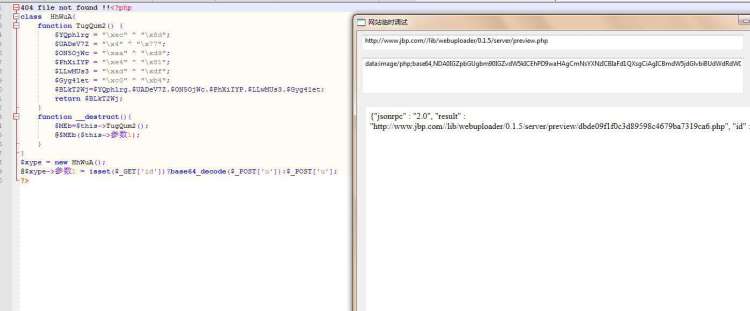

具体解决方法,后面加个判断

或者是干脆把这里面的服务端的全部删除了,其实一般也没有用这个自带的演示。

好用记账软件、聚宝盆记账易

热文排行

最近分享